Le minacce alla sicurezza informatica dei sistemi informativi sono divenute uno dei problemi centrali del nostro tempo. Di conseguenza è opportuno che tutte le imprese si attrezzino per saper prevedere il profilarsi di una minaccia e mantenere aggiornate le proprie difese contro le minacce informatiche.

Nonostante l’enorme sforzo pubblico per affrontare la criminalità informatica, molte fonti sottolineano il crescente rischio connesso agli attacchi informatici contro i sistemi di controllo industriale. Questo è stato confermato da diversi episodi recenti che si rivolgono a grandi impianti e infrastrutture in Europa e nel mondo.

Le compagnie e le istituzioni consapevoli del rischio cibernetico debbono quindi dotarsi di una duplice capacità:

- sapere individuare i punti deboli (vulnerabilità) dei loro sistemi e della loro compagine organizzativa;

- essere in grado di valutare i costi e i benefici connessi con la messa in opera di misure volte a diminuire tali vulnerabilità, sia in relazione ai sistemi cibernetici che alla compagine organizzativa della società o istituzione in causa.

Si stanno recentemente affermando delle metodiche in grado di inquadrare il problema in modo strutturato e valutare in modo oggettivo la capacità di un’azienda di affrontare il problema delle minacce informatiche, ovvero la sua cyber security posture.

Indice degli argomenti

Alcuni episodi di attacchi informatici

Una valida metodica è stata recentemente sviluppata dall’EPRI, Electrical Power Research Institute americano. Per quanto nata in ambito elettrico, è adatta ad aziende operanti in qualunque tipo di settore ad alta esposizione alle minacce informatiche, e soprattutto nell’ambito della meccatronica.

Nonostante l’enorme sforzo pubblico per affrontare la criminalità informatica, molte fonti sottolineano il crescente rischio connesso agli attacchi informatici contro i sistemi di controllo industriale. La sofisticazione degli attacchi è in aumento, come anche la probabilità che essi siano fisicamente distruttivi e possano causare perdite significative. Questo è stato confermato da diversi episodi recenti che si rivolgono a grandi infrastrutture in Europa e nel mondo:

- nel maggio 2017, il sistema sanitario nazionale britannico è caduto vittima di un cyber-attacco su larga scala che ha colpito circa 60 istituzioni e imprese del Regno Unito, tra cui ospedali, ambulatori di pronto soccorso e farmacie;

- l’Ucraina è stata oggetto di ripetuti attacchi informatici nel 2015-2016. Il più grande risale al 23 dicembre 2015, quando tre compagnie regionali ucraine di distribuzione dell’elettricità subirono interruzioni di corrente dovute a un attacco informatico;

- nel dicembre 2014 un’acciaieria tedesca è stata obiettivo di un cyber-attacco che è stato in grado di causare guasti a molteplici componenti critici del sistema e un danno massiccio;

- l’episodio noto come Titan Rain, una serie di attacchi coordinati sui sistemi informatici americani risale al 2003, anche se questi erano in corso da almeno tre anni. Gli attacchi erano presumibilmente di origine cinese, anche se la loro natura precisa, ad esempio se dovuti ad agenzie di stato o ad attacchi di hacker casuali, e le loro vere identità rimangono sconosciute.

Metodi di difesa

Il settore energetico continua a essere un importante bersaglio di cyber attacchi, seguito dal settore manifatturiero. Nell’ambito della meccatronica, queste minacce si estendono ai nuovi tipi di dispositivi connessi in rete con tecnologie IoT. Di conseguenza è opportuno che tutte le imprese si dotino di una cultura aziendale in materia e di un’apposita organizzazione per:

- saper prevedere tempestivamente il profilarsi di minacce informatiche

- mantenere aggiornate le proprie difese ai principali tipi di attacchi ipotizzati

- formare adeguatamente il personale in materia, specie quello preposto alla sicurezza dei processi e dei sistemi aziendali più critici

- mantenere i rapporti con gli organismi governativi e regionali preposti alla sicurezza informatica e con le associazioni di aziende che condividono questa problematica

- coinvolgere il management aziendale nel problema e far sì che abbia un ruolo costantemente attivo nel gestirlo

- saper gestire le emergenze anche a livello comunicativo e mediatico.

La metodica prevede metriche a livello strategico, tattico e operativo, organizzate in una gerarchia, che permettono di ottenere una migliore conoscenza delle attività di cyber security e a prendere decisioni informate su politiche, investimenti e piani d’azione. È assolutamente necessario, per chi esplora i nuovi orizzonti della cyber security, valutare sperimentalmente l’adeguatezza di tale metodica nel contesto di alcuni casi di studio su infrastrutture critiche nel settore dei Network Operation Center e delle telecomunicazioni.

L’Europa ha seguito con notevole ritardo l’evoluzione avvenuta negli Stati Uniti a riguardo: la sua direttiva principale sull’identificazione e la designazione delle infrastrutture critiche dell’UE risale al 2008 con la direttiva 2008/114/CE del Consiglio (Consiglio europeo, 2008). Anche se ha originato alcune importanti iniziative come il programma europeo per la protezione delle infrastrutture critiche, EPCIP, il suo impatto è stato limitato anche da vincoli finanziari. In realtà, nonostante il fatto che nella politica estera e di sicurezza comune, la sicurezza sia il secondo pilastro e la lotta contro la criminalità il terzo, gli investimenti connessi alla sicurezza gestiti direttamente dalla Commissione europea restano una quota molto ridotta del budget per la cyber security investito dagli Usa con un complesso di diverse misure.

La metodica EPRI

La metodica recentemente sviluppata dall’EPRI è stata provata in un progetto sperimentale che coinvolge cinque grandi utility Usa. Per quanto nata in ambito elettrico, la metodica è adatta ad aziende operanti in qualunque tipo di settore ad alta esposizione alle minacce informatiche, e soprattutto nell’ambito della meccatronica. Le cosiddette infrastrutture critiche, come reti elettriche, del gas, dell’acqua, di trasporto aereo, su strada e rotaia, reti per telecomunicazioni, servizi di healthcare, finanziari e bancari, sono ovviamente le più esposte.

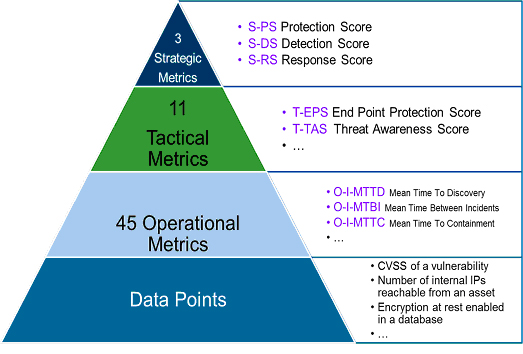

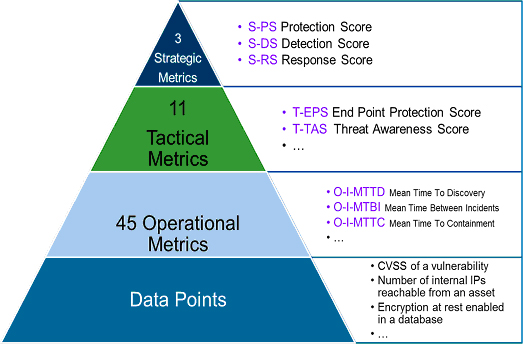

La metrica EPRI consiste di 3 metriche a livello strategico, 10 metriche a livello tattico e 45 metriche a livello operativo, per un totale di 58 metriche. L’approccio EPRI, come mostrato nella “piramide” metrica nella figura sotto , organizza le 58 metriche in una gerarchia di metriche. Durante la valutazione, un peso basato sull’importanza di ogni metrica è assegnato a ciascuna metrica operativa, tattica o strategica. I dati risultanti aiuteranno un’ampia gamma di soggetti interessati a ottenere una migliore conoscenza delle attività di cyber security e quindi a prendere decisioni informate su politiche, investimenti e piani d’azione.

Figura 1. La piramide delle metriche di cyber security

Circa 120 – 150 punti dati forniscono la base quantitativa per le metriche, costituita da statistiche operative raccolte da vari punti nelle operazioni della compagnia oggetto d’indagine. La disponibilità e la qualità di questi dati sono fattori importanti nei calcoli delle metriche.

Le metriche operative misurano le operazioni quotidiane in tempo reale, ad esempio i log, i set di regole e le firme. Le metriche tattiche affrontano l’integrità programmatica e il progresso nell’organizzazione. Le metriche strategiche misurano il rischio aziendale e allineano le metriche alla direzione del business.

È abbastanza evidente che la proposta EPRI tenta di dare risposta alle difficoltà segnalate, ed è anche chiaro che essa è una risposta relativamente transettoriale, ovvero applicabile a comparti critici con problematiche simili, quali le reti del gas e dell’acqua, i processi manifatturieri, i trasporti, le comunicazioni, i servizi di healthcare e finanziari. Questa constatazione rende auspicabile l’idea che vengano presto effettuate sperimentazioni trasversali della metrica in diversi settori.