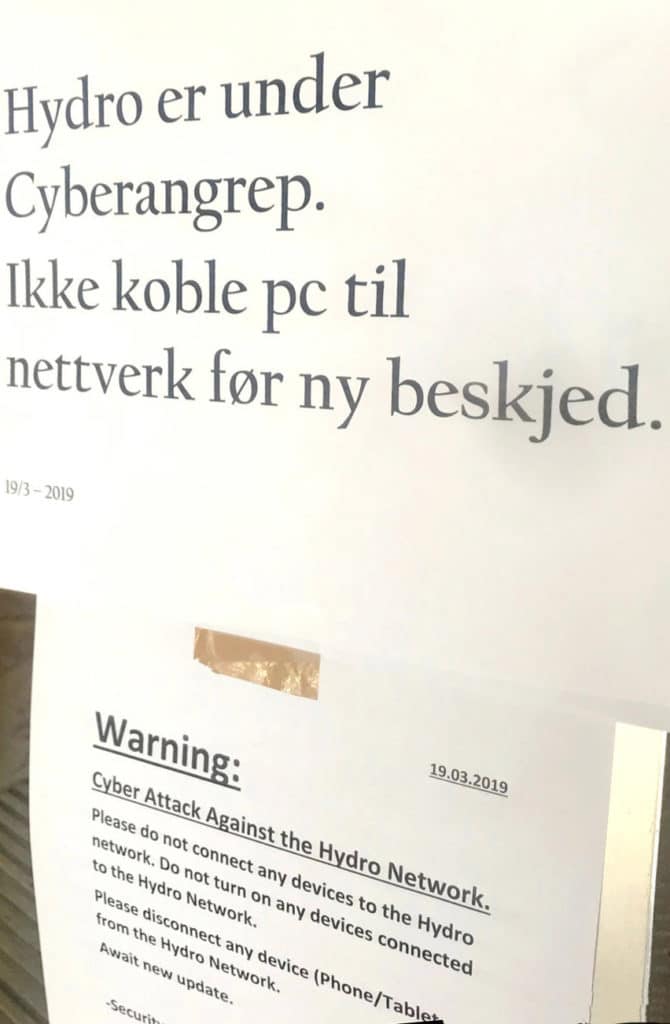

Norsk Hydro, azienda norvegese quarto produttore mondiale di alluminio, ha reso noto di aver individuato e bloccato la causa primaria dell’attacco hacker da cui era stata colpita martedì, che aveva reso necessario fermare, oltre alla rete IT, anche la produzione in molti degli impianti del gruppo, in particolare quelli di estrusione, dove si producono i semilavorati di alluminio. Da martedì tutte le operazioni dell’azienda legate all’IT sono ferme, compreso il sito Web. Norsk Hydro sta comunicando con l’esterno tramite la sua pagina Facebook, al momento, mentre i dipendenti possono usare i sistemi di email solo su smartphone e tablet non Windows, in quanto la rete aziendale di PC Windows è in shutdown. Tra l’altro, ieri all’ingresso delle sedi aziendali era stato affisso un annuncio bilingue diretto ai dipendenti che recitava “Attenzione, attacco cyber contro la rete Hydro – Per favore non collegate alcun dispositivo alla rete Hydro. Non accendete nessun dispositivo collegato alla rete. Per favore scollegate qualsiasi dispositivo (telefono/tablet ecc.) dalla rete Hydro. Attendete nuove istruzioni”. Solo più tardi è stato dato l’ok all’uso di dispositivi portatili, ma solo per quanto riguarda le comunicazioni via mail, grazie al fatto che i server di posta avevano resistito all’attacco. Sono regolarmente attive invece le installazioni nel settore energia (che usano una rete completamente indipendente), quelle relative al trattamento della bauxite e gli stabilimenti di fusione del minerale. Questi ultimi sono stati sganciati dalla rete e stanno operando sotto controllo manuale, pur mantenendo, comunica la società, la massima sicurezza operativa. Ciò non ha impedito, purtroppo, un certo calo del valore delle azioni dell’azienda alla Borsa di Oslo (NHYDY -1,44% ieri) e un repentino aumento delle quotazioni dell’alluminio alla Borsa dei Metalli, dove ha raggiunto il massimo degli ultimi tre mesi.

Indice degli argomenti

Chi c’è dietro l’attacco

Le notizie sull’origine dell’attacco, che è iniziato in uno degli impianti americani del gruppo, sono ancora scarse. Al momento sembra assodato che si sia trattato di un attacco ransomware condotto da un gruppo di cybercriminali usando il malware LockerGoga, un software piuttosto recente (forse lo stesso che il mese scorso avrebbe colpito la francese Altran technologies). Norsk Hydro ha infatti ricevuto una richiesta di riscatto in Bitcoin, con l’indicazione di due indirizzi email per contattare gli hacker. La richiesta, tuttavia, non indicava la cifra necessaria per ottenere il codice di decriptazione, avvisando solo che l’entità della cifra dipendeva da quanto tempo l’azienda avrebbe atteso prima di contattarli. In precedenti casi di attacco con LockerGoga, i computer infettati mostravano un analogo messaggio di richiesta di riscatto, in cui gli hacker avvisavano l’azienda attaccata che poteva considerarsi fortunata per essere stata presa di mira da “persone serie come loro e non da qualche dilettante”, perché questi ultimi “avrebbero potuto danneggiare irreparabilmente i dati per errore o solo per divertirsi”.

I pareri degli esperti

“Dalle interruzioni nella produzione segnalate da Norsk Hydro appare evidente come l’azienda stia subendo una forte ripercussione sul proprio impianto industriale, a causa dell’attacco ai sistemi IT – ha commentato ieri Max Heinemeyer, Director of Threat Hunting di DarkTrace, società specializzata nell’uso dell’IA nella cyber defense – La natura diffusa di tali compromissioni rivela un effetto a valanga, in cui una vulnerabilità del sistema comporta interruzioni operative sempre più significative, come abbiamo già visto nel caso WannaCry. Questo attacco è un ulteriore campanello d’allarme per l’industria manifatturiera; gli impianti di produzione oggi rappresentano delle “giungle digitali” e la sicurezza industriale non può più essere separata dalla sicurezza IT. Chi protegge i sistemi di controllo industriale ha bisogno di tecnologie come l’intelligenza artificiale, che permettano loro di ottenere una visibilità completa di tutta infrastruttura digitale e contrastare le minacce ovunque queste emergano, dai server tradizionali ai sistemi di smart monitoring”.

Kaspersky Labs, altro grosso player della cybersecurity, ha postato un articolo sul proprio sito indicando le cose che, secondo loro, Hydro ha fatto bene e quelle che ha fatto male. Fra le cose ben fatte, Kaspersky cita il fatto che le centrali elettriche fossero isolate dalla rete principale, cosa che le ha tenute al riparo dall’attacco; la velocità nell’isolare gli impianti di trattamento e fusione del minerale, che ha permesso di mantenerli operativi seppure in manuale; la continuazione del servizio di email, grazie alla maggiore protezione e resistenza dei relativi server; la disponibilità dei backup, che permetterà a Hydro di riattivare le operazioni; e la presenza di un’assicurazione specifica, che limiterà i danni. Fra le cose fatte male, Kaspersky cita una probabile impropria segmentazione della rete, che ha favorito l’espansione dell’attacco; una soluzione di cybersecurity non sufficientemente robusta, che non ha rilevato il trojan LockerGoga, già noto; e infine la mancanza di un tool specifico anti-ransomware, capace di supportare l’antimalware su minacce specifiche.

Cosa sta facendo Norsk Hydro

Durante una conferenza stampa convocata ieri, che potete trovare qui, Eivind Kallevik, CFO di Hydro, ha dichiarato che l’azienda non intende pagare il riscatto. Il team IT interno, con l’aiuto di consulenti esterni dell’NNSA (Norvegian National Security Authority), ha comunicato di aver bloccato e rimosso il malware che ha creato il problema. “Il piano è di eseguire il restore dei dati partendo dai backup”, ha dichiarato Kallevik. Certo non sarà semplice: l’azienda conta 35.000 dipendenti in 40 Paesi, e durante l’attacco si rivelò complicato anche solo avvisare tutti di spegnere immediatamente i PC, tanto che Kallevik ha ammesso ieri che non erano in grado di dire se tutte le macchine fossero state fermate.

Al momento, comunque, la situazione è stata normalizzata in gran parte delle unità produttive (energia, minerali, fusione – con controllo in manuale), mentre le unità di produzione più colpite, ovvero gli stabilimenti dei prodotti estrusi e dei laminati, dovrebbero riprendere la produzione mano a mano a partire da oggi. Il team IT dell’azienda mantiene come massima priorità quella di far ripartire la rete interna assicurando quanto prima il ritorno a un funzionamento sicuro di tutto l’IT aziendale. Il piano per il restore è già in fase di valutazione, ma secondo quanto si legge sul comunicato ufficiale di stamattina, l’azienda non ha ancora stimato tempi certi per il ritorno alla piena operatività. Sempre secondo il comunicato di stamane, visibile sulla pagina Facebook di Norsk Hydro, è ancora presto per fare una stima precisa dei danni creati dall’attacco, sia per l’impatto finanziario, sia per quello operativo. Fortunatamente, i bagni per la produzione dell’alluminio, che costano ognuno circa 10 milioni di euro, non sono stati compromessi dall’attacco, e non ci sono stati infortuni fra i dipendenti a seguito del blocco dei sistemi di controllo computerizzato degli stabilimenti. In ogni caso, l’azienda è coperta da una specifica assicurazione contro i danni da attacchi informatici.

Sicuramente è l’attacco più grave subito da Norsk Hydro dopo quello del 1943, quando il suo stabilimento di Rjukan (Telemark) per la produzione dell’acqua pesante, occupato militarmente dai nazisti, venne fatto saltare in aria da un gruppo di commandos britannici con l’aiuto di partigiani norvegesi.